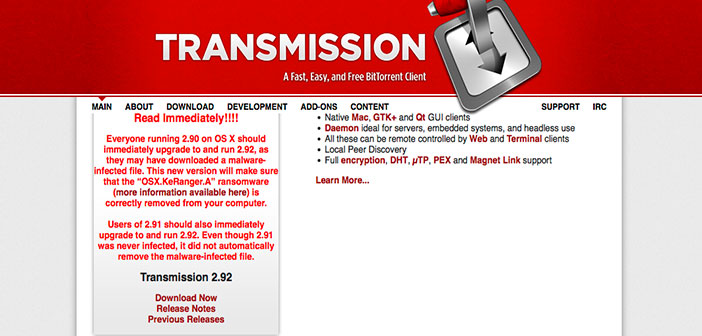

Le logiciel ransomware KeRanger a été découvert dans la récente mise en jour 2.9 de Transmission, un logiciel très connu permettant le téléchargement et la création de torrents. Aussitôt découvert, les développeurs de Transmission ont sorti une nouvelle version non infectée du logiciel. Cependant, la firme demande à ceux qui ont téléchargé la version 2.9 de vérifier s’ils n’ont pas été infectés. Qu’est-ce que l’on sait du ransomware et comment vérifier la non-contamination de notre machine par ce malware ?

KeRanger de Transmission : qu’est-ce que l’on en sait ?

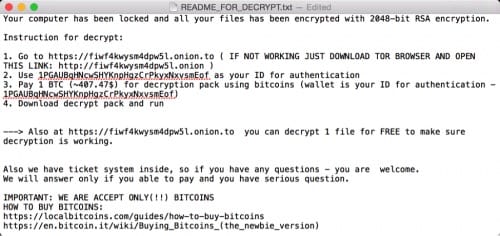

À l’heure actuelle, il est toujours difficile d’expliquer comment ce ransomware a pu s’immiscer dans la version 2.9 de Transmission. Un ransomware est logiciel malveillant qui bloque et crypte les données personnelles d’un utilisateur et qui peut être débloqué qu’après avoir versé une somme d’argent. Pourtant, le certificat de l’installateur a bien été signé par Apple le 4 mars, lui permettant d’être ouvert sans prévenir de la dangerosité de la source par l’Apple Gatekeeper. KeRanger était contenu entre deux installateurs du logiciel : General.rtf Ce dernier s’installe en même temps que Transmission puis reste inactif durant 3 jours. À ce moment-là, KeRanger rentre en communication avec un serveur anonymisé qui exécute une procédure de cryptage de certains fichiers contenus dans le dossiers Utilisateurs. Il peut aussi chiffrer 300 types de documents du dossier Volumes (fichiers .rtf, .doc, mais aussi les .jpg, .mp3, .mp4, .zip…). C’est alors qu’un message apparaît, réclamant un versement d’environ 400 $ en Bitcoin afin de débloquer les fichiers cryptés.

Ce dernier s’installe en même temps que Transmission puis reste inactif durant 3 jours. À ce moment-là, KeRanger rentre en communication avec un serveur anonymisé qui exécute une procédure de cryptage de certains fichiers contenus dans le dossiers Utilisateurs. Il peut aussi chiffrer 300 types de documents du dossier Volumes (fichiers .rtf, .doc, mais aussi les .jpg, .mp3, .mp4, .zip…). C’est alors qu’un message apparaît, réclamant un versement d’environ 400 $ en Bitcoin afin de débloquer les fichiers cryptés.

Comment savoir si on a été infecté par KeRanger et comment réagir ?

Si vous êtes l’un des malheureux à avoir téléchargé la mise à jour 2.9 juste entre le 4 et 5 mars, il faut absolument vérifier que vous n’êtes pas ou plus contaminé. Même si vous avez installé les toutes dernières versions (2.91 ou 2.92), mieux vaut être certain que ce malware a bel et bien été supprimé. Pour cela, Palo Alto Research propose le mode d’emploi suivant (source macgeneration) :

- Ouvrir un Terminal ou utiliser le Finder pour rechercher les fichiers /Applications/Transmission.app/Contents/Resources/General.rtf ou /Volumes/Transmission/Transmission.app/Contents/Resources/General.rtf . Si ces fichiers sont présents, KeRanger est bien présent et il faut absolument le supprimer.

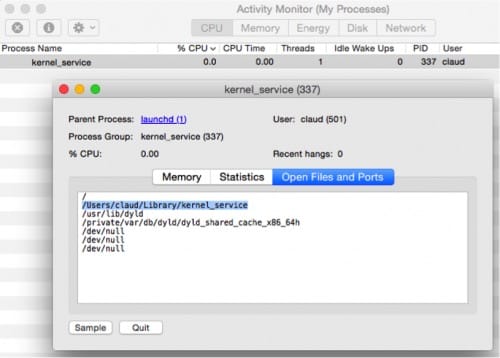

- Pour le supprimer, il faut utiliser l’application Moniteur d’activité d’OS X et rechercher un processus du nom de kernel_service. Puis, cliquer deux fois dessus et sélectionner l’onglet Fichiers et ports ouverts ; il faut chercher ensuite un fichier /Users/Library/kernel_service. Cliquer sur Quitter, puis Forcer à quitter.

- Dans le dossier /Bibliothèque, rechercher les fichiers .kernel_pid, .kernel_time, .kernel_complete ou .kernel_service. S’il y a plusieurs de ces fichiers, il faut les supprimer.

D’après le centre Palo Alto, KeRanger serait toujours en développement, souhaitant pousser le processus jusqu’aux fichiers de sauvegarde de Time Machine afin d’empêcher de restaurer leurs Mac avec une ancienne sauvegarde (solution fonctionnelle). Il semble que cette fonction n’est pas opérationnelle. Malgré les précautions d’Apple et de Transmission, il faut tout de même prendre de grandes précautions. Il nous reste encore à savoir comment KeRanger a réussi à s’infiltrer dans la mise à jour de Transmission.

Retrouvez toute l’actualité du téléchargement sur NextWarez et sur nos réseaux Facebook et Twitter.

Source : macgeneration

Commentaires